Ordinateurs quantiques

Un ordinateur quantique, contrairement à un ordinateur classique basé sur l’architecture de Von Neumann, fonctionne d’une manière fondamentalement différente. Il exploite la physique quantique pour traiter les données et stocker des informations. Dans un ordinateur quantique, les informations sont stockées sous forme de bits quantiques (qubit). Contrairement à un bit classique, qui ne peut exister que dans l’un des deux états (0 ou 1), un qubit est un système de mécanique quantique à deux états, ce qui signifie qu’il peut exister simultanément dans les deux états.

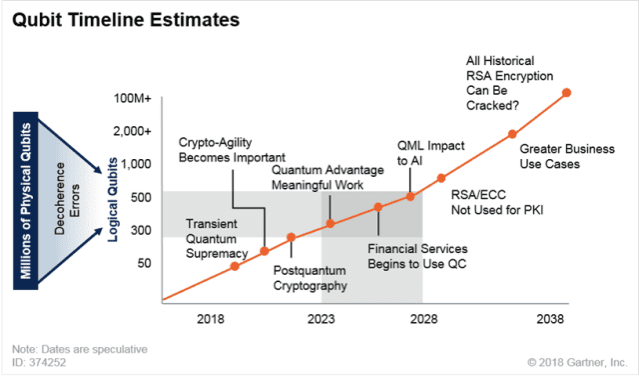

L’un des défis de l’informatique quantique est l’erreur de décohérence, qui se produit lorsque les qubits physiques souffrent d’interférences affectant les données. Pour résoudre ce problème, des qubits logiques ont été développés. Les qubits logiques sont construits en disposant plusieurs qubits physiques d'une manière spécifique pour atténuer les effets de décohérence.

Vous trouverez ci-dessous un graphique qui montre une prédiction faite par Gartner, Inc.

IBM est actuellement leader mondial en informatique quantique. Les recherches effectuées par IBM ont considérablement amélioré le domaine de l'informatique quantique. Actuellement, le processeur IBM Condor Quantum dispose de 1 121 qubits (https://www.ibm.com/quantum/summit-2023). IBM a atteint son objectif de franchir le cap des 1000 Qubits (https://www.ibm.com/quantum/blog/quantum-roadmap-2033).

Cela montre que les progrès dans les technologies quantiques évoluent rapidement et que nous devons être préparés au moment où ces technologies arriveront sur le marché.

Budgets des technologies quantiques.

Le National Science and Technology Council NSTC est une organisation établie aux États-Unis et son objectif principal est de garantir que la science et la technologie coordonnées dans le processus d'élaboration des politiques sont cohérentes avec les priorités politiques du président. L'un des objectifs du NSTC est la science de l'information quantique (QIS), qui unifie la physique quantique et la théorie de l'information. QIS aura un impact important sur la société.

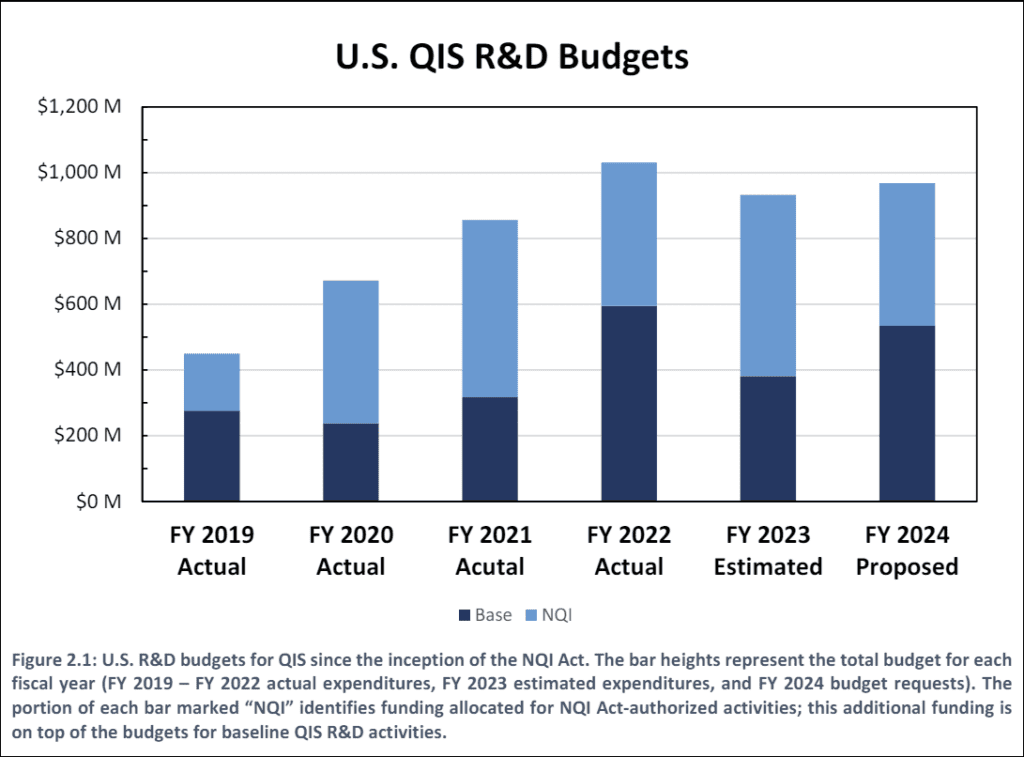

La National Quantum Initiative Act a été adoptée en décembre 2018 et les ministères fédéraux américains ont donné leur feu vert pour créer des centres de recherche chargés d'étudier les QIS. Sur le graphique ci-dessous, le budget dévoilé par quantum.gov, (https://www.quantum.gov/wp-content/uploads/2023/12/NQI-Annual-Report-FY2024.pdf)

Ce graphique montre leur budget total pour la R&D QIS (Quantum Information Science Research & Development). Le NQI est le budget alloué par le gouvernement et la base est son budget déjà existant. Cela montre que les technologies quantiques se généralisent.

Les problèmes que pose une telle technologie ?

Un ordinateur quantique est extrêmement rapide par rapport à un ordinateur Von Neumann traditionnel. Voici un article discutant de la comparaison (https://www.wired.com/story/google-quantum-computing-d-wave/). Dans cet article, il est mentionné que l'ordinateur D-Wave de Google doté de 1 097 qubits a résolu un problème qui aurait pris 10 000 ans à résoudre selon Hartmut Nevan, directeur de l'ingénierie chez Google. L'ordinateur de D-Wave a surpassé les ordinateurs traditionnels de 108 fois.

L'algorithme de Shor est un algorithme quantique développé par Peter Shor en 1994 pour trouver les facteurs premiers d'un nombre entier. La cryptographie moderne non résistante aux quantiques repose sur la difficulté de la factorisation première pour garantir la transmission sécurisée des informations sur Internet. Par conséquent, un ordinateur quantique utilisant l’algorithme de Shor pourrait briser la plupart des systèmes cryptographiques non résistants aux quantiques en quelques secondes ou minutes.

Bien que de puissants ordinateurs quantiques ne soient pas encore disponibles sur le marché, il est crucial de se préparer aux menaces potentielles pour la sécurité. L’une de ces menaces est la stratégie « Store-Now-Decrypt-Later », également connue sous le nom de décryptage rétrospectif. Cette approche de surveillance consiste à capturer des données cryptées et à les stocker jusqu'à ce qu'un ordinateur quantique suffisamment puissant soit disponible pour les décrypter.

La solution à de tels problèmes

Un tel problème a déjà une solution. Utilisez la cryptographie à résistance post-quantique, la cryptographie PQ. Ce sont des algorithmes qui utilisent des algorithmes spéciaux difficiles à résoudre, même par des ordinateurs quantiques. Le NIST, Nation Institute of Standard and Technology, a organisé un concours de six ans au cours duquel ils ont analysé et examiné de nombreux algorithmes PQ et ont annoncé les 4 premières cryptographies PQ qui seront utilisées (https://www.nist.gov/news-events/news/2022/07/nist-announces-first-four-quantum-resistant-cryptographic-algorithms).

Les algorithmes en question sont :

- Pour le cryptage général

- CRISTAUX-Kyber

- Pour la signature numérique

- CRISTAUX-Dilithium

- FAUCON

- SPHINCS+

Défis actuels rencontrés pour résoudre un tel problème.

La plupart des pays élaborent déjà leur propre plan de transition post-quantique. Singapour est déjà en marche pour entamer sa transition (https://news.nus.edu.sg/national-quantum-safe-network-that-provides-robust-cybersecurity/). Cependant, des défis surviendront au cours de ce processus. Voici quelques défis :

- Veiller à ce que les nouvelles normes fonctionnent de manière transparente avec le matériel existant.

- La plupart des systèmes dans le monde utilisent encore des systèmes existants qui n'ont peut-être pas la puissance de calcul nécessaire pour prendre en charge la cryptographie post-quantique.

- Manque de données sur les systèmes actuels s'ils peuvent prendre en charge le post-quantique.

Notre cadre et comment peut-il vous aider ?

En collaboration avec Cyberstorm Mauritius et l'Université de Maurice, nous avons développé un framework pour collecter des données sur les serveurs TLS afin de déterminer s'ils sont correctement implémentés ou s'ils rencontrent des problèmes d'ossification de protocole. L'ossification du protocole se produit lorsqu'un boîtier de médiation, tel qu'un pare-feu, est mal implémenté ou comporte des règles qui rejettent les connexions post-quantiques en raison de leurs différences significatives par rapport aux connexions utilisant le cryptage classique.

Notre objectif est de recueillir des données sur un tel problème et de le documenter. Ainsi, permettre aux entreprises d’avoir accès à nos données. Vous pouvez en savoir plus sur nos recherches ici (https://osf.io/preprints/africarxiv/kbn3d).

Actuellement, nous travaillons toujours sur l’analyse. La dernière fois, nous avons scanné uniquement Maurice, maintenant nous scannons le continent africain. Cela prendra beaucoup de temps pour obtenir les résultats finaux. Notre projet est disponible sur GitHub ici (https://github.com/JoottunAtish/tldr_project).

Implication dans le code :

- Atish Joottun (BSc Informatique, UoM, Année 1)

- Poshan Peeroo (BSc Informatique, UoM, Année 1)

- Kevin Yerkiah (BSc Informatique, UoM, Année 1)

Participation au document de recherche :

- Atish Joottun (BSc Informatique, UoM, Année 1)

- Poshan Peeroo (BSc Informatique, UoM, Année 1)

- Kevin Yerkiah (BSc Informatique, UoM, Année 1)

- Anwar Chutoo (professeur à l'UoM)

Conclusion.

L'informatique quantique progresse rapidement, nécessitant une action immédiate pour garantir la sécurité des données. Le National Institute of Standards and Technology (NIST) a déjà sélectionné plusieurs algorithmes cryptographiques post-quantiques pour servir de norme actuelle. Ces normes seront mises en œuvre dans le cadre du plan de transition post-quantique. Chez Cyberstorm, nous avons commencé de manière proactive la transition vers un réseau résistant au post-quantique, en commençant par nos opérations à Maurice.

Auteur

Atish Joottun (BSc Informatique, UoM, Année 1)